(Glen Greenwald) Una de las muchas historias urgentes que aún no se conocen del archivo de Snowden es cómo las agencias de inteligencia occidentales están intentando manipular y controlar el discurso en línea con tácticas extremas de engaño y destrucción de la reputación. Es hora de contar una parte de esa historia, completa con los documentos pertinentes.

Durante las últimas semanas, trabajé con NBC News para publicar una serie de artículos sobre tácticas de “truco sucio” utilizadas por la unidad secreta anterior del GCHQ, JTRIG (Joint Threat Research Intelligence Group). Estos se basaron en cuatro documentos clasificados del GCHQ presentados a la NSA y los otros tres socios en la alianza de habla inglesa “Five Eyes”. Hoy, en Intercept estamos publicando otro nuevo documento JTRIG , en su totalidad, titulado “El arte del engaño: capacitación para operaciones encubiertas en línea”.

Al publicar estas historias una a una, nuestros informes de NBC resaltaron algunas de las revelaciones clave y discretas: el monitoreo de YouTube y Blogger, la orientación de Anonymous con los mismos ataques DDoS que acusan a los “hacktivistas” de usar, el uso de “honeypots“(atrayendo a las personas a situaciones comprometedoras usando el sexo) y virus destructivos. Pero, aquí, me quiero enfocar y elaborar sobre el punto general revelado por todos estos documentos: a saber, que estas agencias están intentando controlar, infiltrar, manipular y deformar el discurso en línea, y al hacerlo, están poniendo en peligro la integridad de el internet mismo.

Entre los objetivos centrales identificados por JTRIG se encuentran dos tácticas: (1) inyectar todo tipo de material falso en Internet para destruir la reputación de sus objetivos; y (2) usar las ciencias sociales y otras técnicas para manipular el discurso y el activismo en línea para generar resultados que considere deseables. Para ver cuán extremistas son estos programas, solo considere las tácticas de las que se jactan para lograr esos fines: “operaciones de bandera falsa” (publicar material en Internet y atribuirlo falsamente a otra persona), publicaciones falsas de blog de víctimas (pretendiendo ser un víctima del individuo cuya reputación quieren destruir) y publicar “información negativa” en varios foros. Aquí hay una lista ilustrativa de tácticas del último documento de GCHQ que publicamos hoy:

Otras tácticas dirigidas a individuos se enumeran aquí, bajo el título revelador “desacreditar un objetivo”:

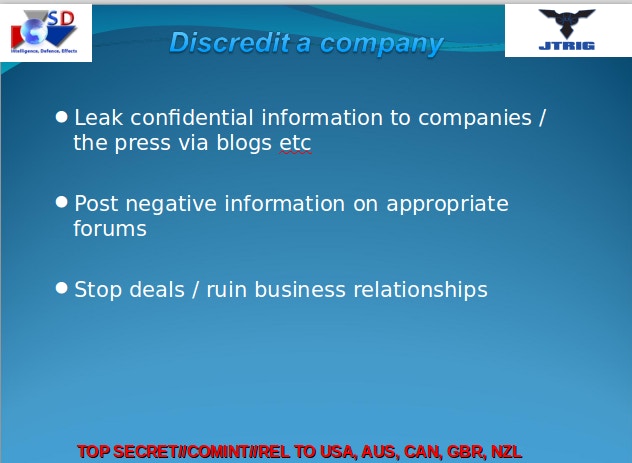

Luego están las tácticas utilizadas para destruir las empresas a las que apunta la agencia:

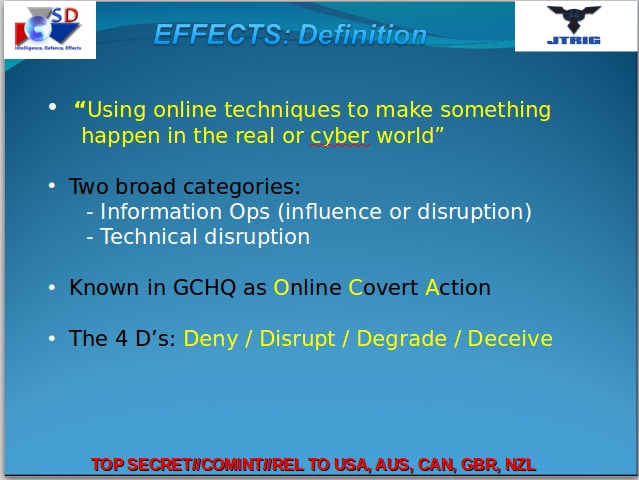

GCHQ describe el propósito de JTRIG en términos absolutamente claros: “usar técnicas en línea para hacer que algo suceda en el mundo real o cibernético”, incluidas las “operaciones de información (influencia o interrupción)”.

Críticamente, los “objetivos” de este engaño y destrucción de la reputación se extienden mucho más allá de la lista habitual de espías normales: naciones hostiles y sus líderes, agencias militares y servicios de inteligencia. De hecho, la discusión de muchas de estas técnicas ocurre en el contexto de usarlas en lugar de “hacer cumplir la ley tradicional” contra personas sospechosas (pero no acusadas o condenadas) de crímenes ordinarios o, más ampliamente todavía, “hacktivismo”, es decir aquellos que usan la actividad de protesta en línea para fines políticos.

La portada de uno de estos documentos refleja la propia conciencia de la agencia de que está “superando los límites” utilizando técnicas “cibernéticas” contra personas que no tienen nada que ver con el terrorismo o amenazas a la seguridad nacional , y de hecho involucra de manera centralizada a los agentes del orden que investiga crímenes ordinarios:

Independientemente de sus puntos de vista sobre Anonymous, “hacktivistas” o delincuentes de variedades vegetales, no es difícil ver qué tan peligroso es tener agencias gubernamentales secretas que puedan atacar a las personas que quieran, y que nunca han sido acusadas, y mucho menos condenadas. de cualquier delito, con este tipo de tácticas en línea basadas en el engaño para destruir y alterar la reputación. Hay un fuerte argumento para hacer, como Jay Leiderman demostró en The Guardian en el contexto de la persecución hacktivista de Paypal 14, que las tácticas de “negación de servicio” utilizadas por los hacktivistas resultan en (como máximo) daños triviales (mucho menos que el cibernético) tácticas de guerra favorecidas por los EE.UU. y el Reino Unido ) y se parecen mucho más al tipo de protesta política protegida por la Primera Enmienda.

El punto más amplio es que, mucho más allá de los hacktivistas, estas agencias de vigilancia se han conferido el poder de arruinar deliberadamente la reputación de las personas e interrumpir su actividad política en línea a pesar de que no han sido acusados de ningún delito, y aunque sus acciones no tienen conexión concebible al terrorismo o incluso a amenazas de seguridad nacional. Como me dijo la experta anónima Gabriella Coleman de la Universidad McGill, “apuntar a Anonymous y hacktivistas equivale a apuntar a ciudadanos para expresar sus creencias políticas, lo que resulta en la sofocación de la legítima disidencia”. Refiriéndose este estudio que publicó, la profesora Coleman impugnó vehementemente la afirmación de que “hay algo terrorista / violento en sus acciones”.

Los planes del gobierno para monitorear e influenciar las comunicaciones de internet e infiltrarse encubiertamente en las comunidades en línea para sembrar disensión y diseminar información falsa, ha sido fuente de especulación. El profesor de derecho de Harvard Cass Sunstein, asesor cercano de Obama y antiguo jefe de la Oficina de Información y Asuntos Regulatorios de la Casa Blanca, escribió un polémico documento en 2008 proponiendo que el gobierno de los EE. UU. Emplea equipos de agentes encubiertos y defensores pseudo-“independientes” para “infiltrarse cognitivamente” en línea grupos y sitios web, así como otros grupos de activistas .

Sunstein también propuso enviar agentes encubiertos a “salas de chat, redes sociales en línea, o incluso grupos del espacio real” que difundan lo que él considera falsas y dañinas “teorías conspirativas” sobre el gobierno. Irónicamente, el mismísimo Sunstein fue nombrado por Obama para servir como miembro del panel de revisión de la NSA creado por la Casa Blanca, que —a pesar de disputar afirmaciones clave de la NSA—procedió a proponer muchas reformas cosméticas a los poderes de la agencia (la mayoría de los cuales fueron ignorados por el presidente que lo nombró).

Pero estos documentos de GCHQ son los primeros en demostrar que un importante gobierno occidental está utilizando algunas de las técnicas más controvertidas para diseminar el engaño en línea y dañar la reputación de los objetivos. Según las tácticas que usan, el estado está difundiendo deliberadamente mentiras en Internet sobre las personas a las que apunta, incluido el uso de lo que el propio GCHQ denomina “operaciones de bandera falsa” y correos electrónicos a las familias y amigos de las personas. ¿Quién podría confiar en que un gobierno ejerza estos poderes en absoluto, y mucho menos hacerlo en secreto, prácticamente sin supervisión, y fuera de cualquier marco legal cognoscible?

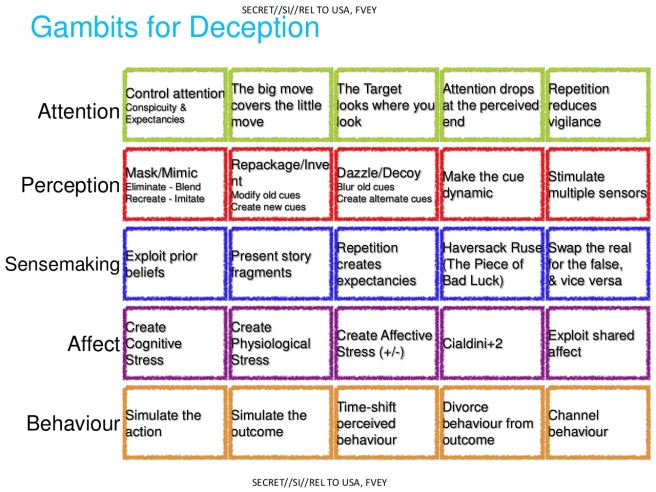

Luego está el uso de la psicología y otras ciencias sociales para no solo entender, sino también formar y controlar, cómo se desarrolla el activismo y el discurso en línea. El documento recientemente publicado promociona el trabajo de “Human Science Operations Cell” de GCHQ, dedicado a la “inteligencia humana en línea” y la “influencia e interrupción estratégica”:

Bajo el título “Acción encubierta en línea”, el documento detalla una variedad de medios para participar en “operaciones de información y de influencia”, así como “interrupción y ataque de red informática”, mientras disecciona cómo los seres humanos pueden ser manipulados utilizando “líderes”, “confianza”, “obediencia” y “cumplimiento”:

Los documentos presentan teorías de cómo los humanos interactúan entre sí, particularmente en línea, y luego intentan identificar formas de influir en los resultados, o “trucarlos”:

Presentamos numerosas preguntas al GCHQ, que incluyen: (1) ¿El GCHQ de hecho participa en “operaciones de bandera falsa” cuando el material se publica en Internet y se atribuye falsamente a alguien más ?; (2) ¿GCHQ participa en esfuerzos para influenciar o manipular el discurso político en línea? y (3) ¿El mandato del GCHQ incluye atacar a delincuentes comunes (como operadores de salas de calderas) o solo amenazas extranjeras?

Como de costumbre, ignoraron esas preguntas y optaron por enviar su texto impreciso y sin responder: “Es nuestra política no comentar sobre cuestiones de inteligencia. Además, todo el trabajo de GCHQ se lleva a cabo de acuerdo con un marco legal y político estricto que garantiza que nuestras actividades sean autorizadas, necesarias y proporcionadas, y que exista una supervisión rigurosa, incluso del Secretario de Estado, los Comisionados de Servicios de Intercepción e Inteligencia. y el Comité de Seguridad e Inteligencia Parlamentaria. Todos nuestros procesos operativos respaldan rigurosamente esta posición”.

La negativa de estas agencias a “comentar sobre asuntos de inteligencia” —es decir: hablar sobre cualquier cosa y todo lo que hacen— es precisamente por qué la denuncia de irregularidades es tan urgente, el periodismo que lo apoya tan claramente en interés público y los ataques cada vez más desquiciados de estas agencias son tan fáciles de entender Las afirmaciones de que las agencias gubernamentales se están infiltrando en las comunidades en línea y participan en “operaciones de bandera falsa” para desacreditar los objetivos a menudo se desestiman como teorías de conspiración, pero estos documentos no dejan dudas de que están haciendo precisamente eso.

Sea como sea, ningún gobierno debería poder involucrarse en estas tácticas: ¿Qué justificación hay para que las agencias gubernamentales se dirijan a personas (que no han sido acusadas de cometer un crímen) para destruir su reputación, infiltrarse en comunidades políticas en línea y desarrollar técnicas para manipular el discurso en línea? Pero permitir esas acciones sin conocimiento público o responsabilidad es particularmente injustificable.

Publicado originalmente el 24 de Febrero del 2014, a las 5:25 p.m.

Reblogged this on noseasjabali.

LikeLike